- casa

- >

- Nuvem

- >

- Registros de fluxo

- >

Registros de fluxo

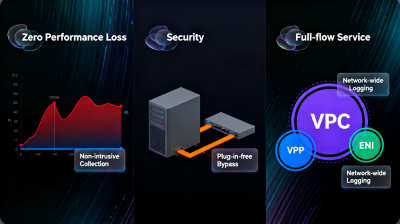

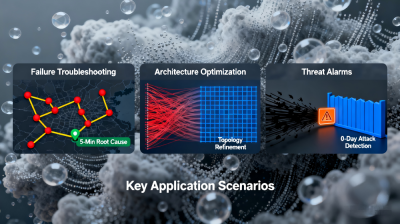

2025-12-11 16:24O Flow Logs (FL) oferece um serviço de coleta de tráfego em tempo integral, de fluxo completo e não intrusivo. Você pode realizar o armazenamento e a análise do tráfego de rede em tempo real, auxiliando na resolução de problemas como solução de problemas, otimização de arquitetura, detecção de segurança e auditoria de conformidade, tornando sua rede em nuvem mais estável, segura e inteligente. Como um produto maduro de monitoramento de rede central, o Flow Logs (FL) emprega tecnologia de coleta de caminhos laterais não intrusiva, evitando o consumo de recursos do host em nuvem. A coleta de Flow Logs abrange o tráfego de todas as Interfaces de Rede Elásticas em toda a rede, registrando campos importantes como IP de origem, IP de destino e protocolo, alcançando retenção de dados em tempo integral e de fluxo completo. A consulta de Flow Logs suporta a recuperação de bilhões de entradas de dados em nível de segundo, permitindo a rápida identificação de informações importantes por meio de filtragem de múltiplas palavras-chave. A Otimização de Arquitetura de Rede utiliza a análise de dados de tráfego para ajudar a construir modelos de referência, solucionar gargalos de desempenho e expandir os domínios de cobertura de negócios. O Alerta de Ameaças de Rede pode identificar comportamentos anormais de comunicação, permitindo avisos de risco de segurança sem afetar o desempenho do host. Seja para a rápida resolução de problemas de rede, otimização detalhada da arquitetura ou prevenção proativa de ameaças potenciais, os Logs de Fluxo (FL) podem se tornar o suporte essencial para a operação estável de redes de nuvem corporativas, graças à abrangência da Coleta de Logs de Fluxo, à eficiência da Consulta de Logs de Fluxo, à praticidade da Otimização da Arquitetura de Rede e à capacidade de antecipação de ameaças na rede. Além disso, a profunda sinergia entre a Coleta de Logs de Fluxo e a Consulta de Logs de Fluxo aprimora significativamente a eficiência operacional e o valor de segurança dos Logs de Fluxo (FL).

Perguntas frequentes

P: Como base de dados principal, de que forma a Coleta de Logs de Fluxo se integra com a Consulta de Logs de Fluxo e o Alerta de Ameaças de Rede para atender às necessidades essenciais de Logs de Fluxo (FL) e Otimização da Arquitetura de Rede? Onde suas vantagens técnicas se refletem?

A: Centrada na coleta completa e não intrusiva, a coleta de logs de fluxo (Flow Log Collection) fornece suporte de dados para duas funcionalidades principais, solidificando a base de serviço dos logs de fluxo (FL). Primeiramente, por meio da coleta contínua e em tempo real do tráfego da interface de rede elástica (ENI), ela registra integralmente os principais campos de tráfego, fornecendo dados brutos massivos e precisos para a consulta de logs de fluxo. Simultaneamente, ela se integra ao Alerta de Ameaças de Rede para monitorar características anormais de tráfego em tempo real (por exemplo, comunicação com IPs de ameaças, acesso por meio de protocolos incomuns), permitindo a rápida identificação de riscos de segurança. Em segundo lugar, ela fornece a base de dados para a otimização da arquitetura de rede. Os dados históricos de tráfego coletados por meio da coleta de logs de fluxo podem ser usados para estabelecer linhas de base para a rede corporativa. Por meio da análise multidimensional via consulta de logs de fluxo, ela ajuda a localizar problemas como uso excessivo de largura de banda ou gargalos de desempenho, auxiliando no ajuste da arquitetura e na otimização de recursos. As vantagens técnicas são evidentes em dois aspectos: Primeiro, sobrecarga zero + cobertura completa – a coleta não intrusiva evita o consumo de CPU e largura de banda do host na nuvem, e a coleta de fluxo completo garante que nenhum dado crítico de tráfego seja perdido, tornando o monitoramento de logs de fluxo (FL) mais confiável. Segundo, alta capacidade em tempo real + fácil coordenação – a coleta em tempo real atende às necessidades de alerta imediato de ameaças à rede, e seu formato de dados estruturado é compatível com a recuperação eficiente de consultas de logs de fluxo, fornecendo suporte preciso de dados para a otimização da arquitetura de rede.

P: Qual é o principal valor sinérgico entre a Otimização da Arquitetura de Rede e o Alerta de Ameaças de Rede? Como a Coleta de Logs de Fluxo e a Consulta de Logs de Fluxo podem ser aproveitadas para fortalecer a competitividade dos Logs de Fluxo (FL)?

A: O principal valor sinérgico reside no fortalecimento mútuo da Otimização Proativa e da Prevenção de Riscos, abordando o ponto crítico nas operações de rede onde apenas as falhas são resolvidas, sem que os riscos sejam prevenidos. A Otimização da Arquitetura de Rede concentra-se em aprimorar a eficiência da rede, otimizando a alocação de recursos por meio da análise de tráfego. O Alerta de Ameaças de Rede concentra-se na prevenção proativa de riscos, identificando comportamentos anormais para evitar incidentes de segurança. A combinação dessas funcionalidades eleva o Flow Logs (FL) de uma ferramenta operacional passiva para uma solução integrada de Otimização Proativa e Prevenção de Riscos. A sinergia com a Coleta de Flow Logs e a Consulta de Flow Logs aumenta significativamente a competitividade do Flow Logs (FL): a Coleta de Flow Logs fornece suporte abrangente de dados para ambas as funcionalidades, registrando dados de tráfego normal para análise de Otimização da Arquitetura de Rede e capturando características de tráfego anormal para identificação de Alertas de Ameaças de Rede. A consulta de logs de fluxo permite filtragem rápida e mineração aprofundada de dados, ajudando a extrair métricas-chave para otimização de arquitetura a partir de grandes volumes de dados coletados, além de localizar com precisão a origem específica e o caminho de comunicação das ameaças à rede. Essa combinação de aprimoramento de eficiência, prevenção de riscos, coleta completa e consulta eficiente confere aos logs de fluxo (FL) maior competitividade no mercado.

P: Como o Flow Log Query resolve os principais problemas de processamento de dados em operações de rede? Quais benefícios a sinergia com o Flow Logs (FL) e a coleta de Flow Logs traz para a otimização da arquitetura de rede e para o alerta de ameaças à rede?

A: O principal valor do Flow Log Query reside em bilhões de dados + resposta em segundos, resolvendo os problemas tradicionais dos logs de rede, como consultas lentas, filtragem complexa e baixa eficiência. Por meio de recursos como busca por múltiplas palavras-chave e filtragem precisa de campos, ele transforma dados massivos de logs de fluxo em informações operacionais valiosas. Sua sinergia com os dois componentes principais traz ganhos significativos para recursos específicos de cada cenário: trabalhando com Flow Logs (FL) e Flow Log Collection, o Flow Log Query permite uma análise aprofundada de todos os dados coletados, fornecendo evidências precisas para a otimização da arquitetura de rede. Por exemplo, ele pode otimizar a divisão de sub-redes analisando a distribuição do tráfego ou expandir a implantação de nós com base em regiões de acesso. Para alertas de ameaças à rede, o Flow Log Query pode correlacionar rapidamente informações contextuais sobre tráfego anormal, como identificar a frequência de comunicação de um IP de ameaça ou as portas de negócios envolvidas, ajudando a avaliar rapidamente os níveis de risco e a formular estratégias de resposta. Simultaneamente, a capacidade de resposta de segundo nível da Consulta de Logs de Fluxo melhora significativamente a eficiência no tratamento de Alertas de Ameaças de Rede. Essa sinergia torna a tomada de decisões para a Otimização da Arquitetura de Rede mais embasada, a resposta a Alertas de Ameaças de Rede mais rápida e a capacidade de análise de dados dos Logs de Fluxo (FL) mais alinhada às necessidades operacionais da empresa.